Ciberseguridad

¿Estás pensando en integrar ciberseguridad a tu negocio?. Encontrar al implementador correcto de ciberseguridad puede ser desalentador dado que deben considerar varios factores. DigitalPartners puede ayudarte a encontrar el partner correcto por ejemplo para tu proyecto de desarrollo de una sistema de control de amenaza.

¿Qué es la Ciberseguridad?

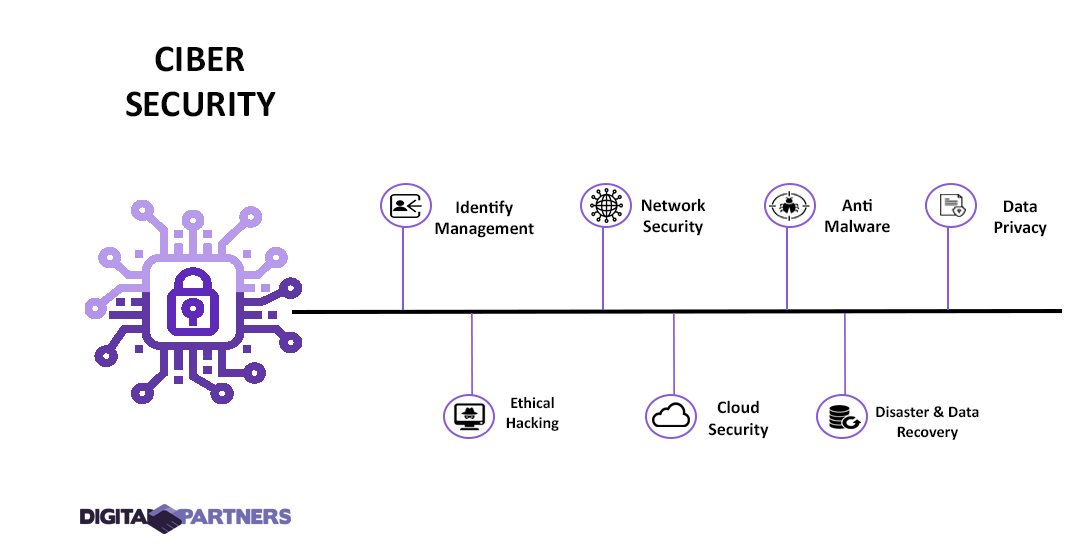

La ciberseguridad es la protección de los sistemas conectados a Internet, como hardware, software y datos, contra las ciberamenazas. La práctica es utilizada por personas y empresas para protegerse contra el acceso no autorizado a los centros de datos y otros sistemas informáticos. Una estrategia sólida de ciberseguridad puede proporcionar una buena postura de seguridad contra ataques maliciosos diseñados para acceder, alterar, eliminar, destruir o extorsionar los sistemas y datos confidenciales de una organización o usuario. La ciberseguridad también es fundamental para prevenir ataques que tienen como objetivo deshabilitar o interrumpir las operaciones de un sistema o dispositivo. Con un número cada vez mayor de usuarios, dispositivos y programas en la empresa moderna, combinado con el aumento de la avalancha de datos, muchos de los cuales son sensibles o confidenciales, la importancia de la ciberseguridad sigue creciendo. El creciente volumen y la sofisticación de los atacantes cibernéticos y las técnicas de ataque agravan aún más el problema. El sistema de ciberseguridad funciona con la ayuda de múltiples parámetros de protección que cubren todo tipo de sistemas informáticos y redes, datos y programas para proteger sus datos de ciberataques maliciosos. El mejor software de ciberseguridad presenta funcionalidades de alta gama que pueden ayudarlo a comprender el alcance y mejorar sus capacidades para administrar las amenazas de manera eficiente. El software cubre la seguridad de las aplicaciones, la seguridad de los datos, la gestión de identidades, la seguridad de la red, la seguridad de la información almacenada en múltiples dispositivos como dispositivos móviles, tabletas, computadoras portátiles, seguridad en la nube, seguridad de puntos finales, etc. El software también ayuda a las empresas con estrategias de recuperación ante desastres y continuidad comercial. El campo de la ciberseguridad se puede dividir en varias secciones diferentes, cuya coordinación dentro de la organización es crucial para el éxito de un programa de ciberseguridad. Algunas de las aplicaciones más populares de Ciberseguridad son:

-

Identity Management

-

Ethical Hacking

-

Cloud Security

-

Network Security

-

Anti-Malware

-

Disaster & Data Recovery

-

Data Privacy

Mercado de la Ciberseguridad

Las empresas de todos los tamaños y tipos implementan predominantemente software de ciberseguridad porque cada organización o individuo quiere proteger sus datos cruciales y evitar que los hackers se inmiscuyan en su sistema. Esta herramienta se vuelve aún más esencial en el sector financiero y bancario, las industrias minorista y de comercio electrónico, las industrias de software y TI, y las instituciones gubernamentales. Según el informe de SonicWall, Amenazas Cibernéticas 2022, el año pasado mostró un aumento significativo del ransomware, con 623.3 millones de ataques en todo el mundo, lo que representó un aumento del 105% frente a 2020. Al igual que incrementaron las amenazas cifradas, malware IoT y cryptojacking. De acuerdo a SonicWall, a nivel mundial, entre las industrias más afectadas por ataques de ransomware estuvo el gobierno (+1.885%), el cuidado de la salud (755%), educación (152%) y comercio minorista (21%). Según el reporte de investigación Cyber Security Market by Component (Software, Hardware, and Services), Software (IAM, Encryption and Tokenization, and Other Software), Security Type, Deployment Mode, Organization Size, Vertical and Region - Global Forecast to 2027" publicado por MarketsandMarkets, se espera que el tamaño del mercado mundial de ciberseguridad crezca a una tasa de crecimiento anual compuesto (CAGR) del 8,9 % durante el período de pronóstico, para alcanzar los 266,2 billones USD en 2027 desde los 173.5 billones USD en 2022.

¿Por qué usar Ciberseguridad?

Con un número cada vez mayor de usuarios, dispositivos y programas en la empresa moderna, combinado con el aumento de la avalancha de datos, muchos de los cuales son sensibles o confidenciales, la importancia de la ciberseguridad sigue creciendo. El creciente volumen y la sofisticación de los atacantes cibernéticos y las técnicas de ataque agravan aún más el problema. Se recomienda cuatro medidas avanzadas fundamentales a la hora de prevenir los ciberataques para todo tipo de empresas:

-

Zero Trust: Es una iniciativa estratégica que ayuda a prevenir brechas de información al eliminar el concepto de confianza en la arquitectura de red de una organización. Básicamente, se trata de no confiar en nadie hasta que se pruebe lo contrario, e implica todo un “sistema integrado de políticas y procesos organizacionales que pretende facilitar y controlar el acceso a los sistemas de información y a las instalaciones, es decir, quién puede acceder a qué, cuándo y qué puede hacer. En particular, la gestión de identidades es un pilar básico de la implementación de una política de Zero Trust.

-

Microsegmentación: esta estrategia evita movimientos laterales de los ataques de Ciberseguridad. En esta área, lo que se ha hecho históricamente es aislar las redes una de otra, para evitar que un atacante se mueva entre ellas. Esto ha ido evolucionando y se ha llevado al ámbito lógico donde se divide el centro de datos en distintos segmentos de seguridad hasta el nivel de carga de trabajo individual lo que permite luego definir controles de seguridad y brindar servicios para cada segmento único.

-

Secure Access Service Edge (SASE): esta es una arquitectura de red que combina capacidades WAN con funciones de seguridad nativas de la nube, como puertas de enlace web seguras, agentes de seguridad de acceso a la nube, firewalls y conexión a la red de confianza cero.

-

Security Orchestation, Automation and Response Platforms (SOAR): este sistema abarca soluciones que agregan asistencia a los operadores de seguridad humana, tomando entradas de diversas fuentes y aplicando flujos de trabajo alineados a los procesos. Luego, esos procedimientos pueden ser orquestados, a través de integraciones con otras tecnologías. Asimismo, SOAR ayuda a que los equipos de seguridad agreguen automatización mediante la creación de playbooks predefinidos.

Los beneficios de implementar y mantener prácticas de ciberseguridad incluyen:

-

Protección empresarial contra ciberataques y brechas de datos.

-

Protección de datos y redes.

-

Prevención del acceso de usuarios no autorizados.

-

Tiempo de recuperación mejorado después de una infracción.

-

Protección para usuarios finales y dispositivos de punto final.

-

Cumplimiento normativo.

-

Continuidad del negocio.

-

Mayor confianza en la reputación de la empresa y la confianza de los desarrolladores, socios, clientes, partes interesadas y empleados.

¿Cuáles son los diferentes tipos de ataques en Ciberseguridad?

El proceso de mantenerse al día con las nuevas tecnologías, las tendencias de seguridad y la inteligencia de amenazas es una tarea desafiante. Es necesario para proteger la información y otros activos de los ciberataques, que toman muchas formas. Los ciberataques más comunes son:

-

El malware: es una forma de software malicioso en el que cualquier archivo o programa puede usarse para dañar a un usuario de computadora. Esto incluye gusanos, virus, troyanos y spyware.

-

El ransomware: es otro tipo de malware. Se trata de que un atacante bloquee los archivos del sistema informático de la víctima, generalmente mediante el cifrado, y exija un pago para descifrarlos y desbloquearlos.

-

La ingeniería social: es un ataque que se basa en la interacción humana para engañar a los usuarios para que rompan los procedimientos de seguridad y obtengan información confidencial que normalmente está protegida.

-

El phishing: es una forma de ingeniería social en la que se envían correos electrónicos o mensajes de texto fraudulentos que se asemejan a los de fuentes confiables o conocidas. A menudo ataques aleatorios, la intención de estos mensajes es robar datos confidenciales, como tarjetas de crédito o información de inicio de sesión.

-

Spear phishing: es un tipo de ataque de phishing que tiene como objetivo un usuario, una organización o una empresa. Las amenazas internas son brechas de seguridad o pérdidas causadas por humanos, por ejemplo, empleados, contratistas o clientes. Las amenazas internas pueden ser de naturaleza maliciosa o negligente.

-

Los ataques de denegación de servicio distribuido (DDoS): son aquellos en los que varios sistemas interrumpen el tráfico de un sistema objetivo, como un servidor, un sitio web u otro recurso de red. Al inundar el objetivo con mensajes, solicitudes de conexión o paquetes, los atacantes pueden ralentizar el sistema o bloquearlo, evitando que el tráfico legítimo lo use.

-

Las amenazas persistentes avanzadas (APT): son ataques dirigidos prolongados en los que un atacante se infiltra en una red y permanece sin ser detectado durante largos períodos de tiempo con el objetivo de robar datos.

-

Los ataques Man-in-the-middle (MitM): son ataques de espionaje que implican que un atacante intercepte y transmita mensajes entre dos partes que creen que se están comunicando entre sí.

Top 5 partners de Ciberseguridad

-

Makertools

- En Makertools planificamos, diseñamos, desarrollamos y mantenemos herramientas digitales que resuelven desafíos de negocio para empresas que por su naturaleza t...

- Visita Perfil

1Seguidores -

NLT Secure

- Contamos con una amplia experiencia en proyectos de ciberseguridad de alta complejidad, participando de la fase de entendimiento y diseño de soluciones profesio...

- Visita Perfil

1Seguidores